Das ist halt wunderbar wenn man überall Äpfel mit Birnen vergleicht und dann die 2 auch noch Püriert um zu einem Gemüse-Auflauf zu kommen - wenn man dann kein Gemüse mag waren die Äpfel schlecht

Um irgend eine Grundlage zur Diskussion zu schaffen muss das Thema meiner Meinung nach zumindest in 2 bis 4 Zielgruppen gefasst werden:

- Privatanwender

- Technisch versierter Privatanwender

- Firma im klein und Mittelstand

- größere Firmen

Für alle gilt ein anderes Bedrohungsszenario, andere Mittel um dagegen etwas zu tun und ein anderer Bedarf.

Ebenso wäre für die Polemische Aussage "Virenscanner tauchen nichts" der Begriff Virenscanner zu definieren.

der Begriff Virenscanner hat sich an sich schon lange zu "Endpoint-Security" Gewandelt.

Ja ein Virenscanner auf Pattern und Signatur-Basis funktioniert noch zu maximal 40-50% hier ist es egal ob Firma oder Privatanwender

der Großteil der Schadsoftware sind inzwischen einmalig für jeden Angriffsfall über Generatoren erstellt oder mutieren von infiziertem PC zu infiziertem PC je nach Verbreitungsmethode. Alleine wenn man den Anstieg an "neuen" Malware-funden pro Tag betrachtet

Selbst der kostenlose Virenscanner besteht aber schon lange nicht mehr nur aus einem Pattern-Scanner.

@Avira Werbung weiter oben - die haben schon immer wie inzwischen leider auch Avast mit solchen Meldungen für die Kostenpflichtige Version beworben. So etwas macht aber nicht den Virenscanner an sich schlecht sondern das Marketing derer bzw. auch der Anwender der mal wieder alles Kostenlos haben möchte.

Der Endpoint-Schutz besteht dann im Zweifel aus dem Pattern-Scanner, einer Heuristik, einem Webschutz, einer Portkontrolle, einer Firewall, ein IDS, Anwendungs Black/Whitlisting, Sandboxes und Ki's mit neuronalen Netzen und Deep-Learning und vielem Mehr.

Je nach AnwenderGruppe unterschiedlich ausführlich und unterschiedlich Konfigurierbar.

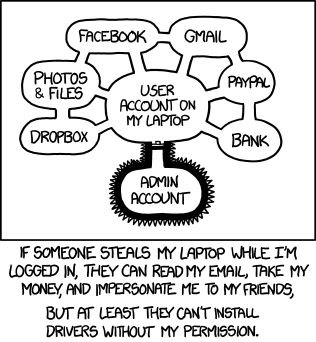

In der Tat kann man vielen Problem erst einmal begegnen insofern man nicht mit Adminrechten arbeitet - und da ist auch das Problem bei Handys, wenn das jemand kann - dann macht er es weil es dann Coole Tipps und Tricks auf Computerbild oder auf Youtube gibt "3 einfache Schritte die nervige Werbung am Handy los zu werden" von Sicherheit und Admin/root-Rechten steht dort nichts.

Mehr infos zum Thema Sicherheitslücken und administrative Rechte zumindest bei Windows unten im Anhang.

Auch kann ein guter Virenscanner die oben genannten Makro-Angriffe verhindern und Ransomware stoppen - auch unbekannte Exemplare die extra für das Unternehmen generiert wurden. Letzteres werde ich in den nächsten paar Wochen noch selber ausprobieren - bisher nur in der Vorführung gesehen.

Auch bei Technisch versierten hilft die Brain.exe nicht wenn in das Laptop im Kaffee unbemerkt (und so ein Gerät hat nur ein paar mm) jemand einen USB-Stick in das Gerät steckt das eine Tastatur emuliert und dadurch über legitime Tastatur-Eingaben am System persönliche Informationen nach draußen schickt. Das ganze geht relativ unbemerkt und zeitverzögert insofern das System merkt das man gerade mal nicht *hin schaut*

Auch war es des öfteren schon möglich über Grafik-Lib's in das System einzubrechen - in Windows als wenn ich mich recht erinnere auch unter Linux.

Nur durch den Besuch einer Infizierten Webseite. Patched jeder Linux-User automatisch täglich sein System?

Auch gibt es wunderbare Scripte die sich durch Lücken in bekannten Webseiten dort einbinden (bei denen ist dann auch noscript deaktiviert, bzw. wenn das script jquery.js heißt - wieviele lesen dann wirklich den gesamten Code der .js durch vor der Freigabe?) und eine direkt-verbindung zwischen Angreifer und Webbrowser auf dem Zielpc-Herstellen um ihm dann nette Popups zukommen zu lassen - wir der abgelaufen login seines FaceBook Accounts.

Klar kann man nun von sich selber behaupten immer alles *im Griff* zu haben. Die Methoden sind aber immer ausgefeilter und voll Automatisierbar - ich würde mir selber nicht zutrauen alles erkennen zu können.

Ein passender Schutz am PC kann sehr viel davon erkennen und vor allem verdächtiges melden.

Was ich jedoch durchaus beobachte und was definitiv ein Fehler ist: Ich habe ja einen Virenscanner, dann klicke ich einfach mal drauf und schau ob es "echt" ist oder nur ein Virus. Klar mutwillig bekommt man fast jedes System infiziert.

Desweiteren gibt es noch weitere "andere" Sicherheitsprodukte die aktuell auf den Markt kommen - jedoch *noch* nur für Firmen wie die Software von

Die alle einen anderen Ansatz verfolgen und mit dem bekannten Modell eines Virenscanners quasie nichts gemein haben. Vor allem Cylance kommt auch mit extrem wenig System-Ressourcen aus und Veröffentlicht alle 4-8 Monate mal eine "Verbesserung" wobei der alte Schutz durchaus auch mit Tagesaktuellen Bedrohungen zurecht zu kommen scheint.

Das ganze nur mal als kurzer Überblick - genaueres ist halt nur dann Möglich wenn man die Aussage im Opener schlicht konkretisieren würde.

Um irgend eine Grundlage zur Diskussion zu schaffen muss das Thema meiner Meinung nach zumindest in 2 bis 4 Zielgruppen gefasst werden:

- Privatanwender

- Technisch versierter Privatanwender

- Firma im klein und Mittelstand

- größere Firmen

Für alle gilt ein anderes Bedrohungsszenario, andere Mittel um dagegen etwas zu tun und ein anderer Bedarf.

Ebenso wäre für die Polemische Aussage "Virenscanner tauchen nichts" der Begriff Virenscanner zu definieren.

der Begriff Virenscanner hat sich an sich schon lange zu "Endpoint-Security" Gewandelt.

Ja ein Virenscanner auf Pattern und Signatur-Basis funktioniert noch zu maximal 40-50% hier ist es egal ob Firma oder Privatanwender

der Großteil der Schadsoftware sind inzwischen einmalig für jeden Angriffsfall über Generatoren erstellt oder mutieren von infiziertem PC zu infiziertem PC je nach Verbreitungsmethode. Alleine wenn man den Anstieg an "neuen" Malware-funden pro Tag betrachtet

You do not have permission to view link please Anmelden or Registrieren

ist klar das dafür nicht in Stunden weltweit ein Pattern zur Verfügung gestellt werden kann das rechtzeitig schützt. Die Pattern können durchaus nicht voll automatisch erstellt werden da es sonst schnell zu kollisionen mit "guter" Software kommt.Selbst der kostenlose Virenscanner besteht aber schon lange nicht mehr nur aus einem Pattern-Scanner.

@Avira Werbung weiter oben - die haben schon immer wie inzwischen leider auch Avast mit solchen Meldungen für die Kostenpflichtige Version beworben. So etwas macht aber nicht den Virenscanner an sich schlecht sondern das Marketing derer bzw. auch der Anwender der mal wieder alles Kostenlos haben möchte.

Der Endpoint-Schutz besteht dann im Zweifel aus dem Pattern-Scanner, einer Heuristik, einem Webschutz, einer Portkontrolle, einer Firewall, ein IDS, Anwendungs Black/Whitlisting, Sandboxes und Ki's mit neuronalen Netzen und Deep-Learning und vielem Mehr.

Je nach AnwenderGruppe unterschiedlich ausführlich und unterschiedlich Konfigurierbar.

In der Tat kann man vielen Problem erst einmal begegnen insofern man nicht mit Adminrechten arbeitet - und da ist auch das Problem bei Handys, wenn das jemand kann - dann macht er es weil es dann Coole Tipps und Tricks auf Computerbild oder auf Youtube gibt "3 einfache Schritte die nervige Werbung am Handy los zu werden" von Sicherheit und Admin/root-Rechten steht dort nichts.

Mehr infos zum Thema Sicherheitslücken und administrative Rechte zumindest bei Windows unten im Anhang.

Auch kann ein guter Virenscanner die oben genannten Makro-Angriffe verhindern und Ransomware stoppen - auch unbekannte Exemplare die extra für das Unternehmen generiert wurden. Letzteres werde ich in den nächsten paar Wochen noch selber ausprobieren - bisher nur in der Vorführung gesehen.

Auch bei Technisch versierten hilft die Brain.exe nicht wenn in das Laptop im Kaffee unbemerkt (und so ein Gerät hat nur ein paar mm) jemand einen USB-Stick in das Gerät steckt das eine Tastatur emuliert und dadurch über legitime Tastatur-Eingaben am System persönliche Informationen nach draußen schickt. Das ganze geht relativ unbemerkt und zeitverzögert insofern das System merkt das man gerade mal nicht *hin schaut*

Auch war es des öfteren schon möglich über Grafik-Lib's in das System einzubrechen - in Windows als wenn ich mich recht erinnere auch unter Linux.

Nur durch den Besuch einer Infizierten Webseite. Patched jeder Linux-User automatisch täglich sein System?

Auch gibt es wunderbare Scripte die sich durch Lücken in bekannten Webseiten dort einbinden (bei denen ist dann auch noscript deaktiviert, bzw. wenn das script jquery.js heißt - wieviele lesen dann wirklich den gesamten Code der .js durch vor der Freigabe?) und eine direkt-verbindung zwischen Angreifer und Webbrowser auf dem Zielpc-Herstellen um ihm dann nette Popups zukommen zu lassen - wir der abgelaufen login seines FaceBook Accounts.

Klar kann man nun von sich selber behaupten immer alles *im Griff* zu haben. Die Methoden sind aber immer ausgefeilter und voll Automatisierbar - ich würde mir selber nicht zutrauen alles erkennen zu können.

Ein passender Schutz am PC kann sehr viel davon erkennen und vor allem verdächtiges melden.

Was ich jedoch durchaus beobachte und was definitiv ein Fehler ist: Ich habe ja einen Virenscanner, dann klicke ich einfach mal drauf und schau ob es "echt" ist oder nur ein Virus. Klar mutwillig bekommt man fast jedes System infiziert.

Desweiteren gibt es noch weitere "andere" Sicherheitsprodukte die aktuell auf den Markt kommen - jedoch *noch* nur für Firmen wie die Software von

You do not have permission to view link please Anmelden or Registrieren

, von

You do not have permission to view link please Anmelden or Registrieren

,

You do not have permission to view link please Anmelden or Registrieren

Die alle einen anderen Ansatz verfolgen und mit dem bekannten Modell eines Virenscanners quasie nichts gemein haben. Vor allem Cylance kommt auch mit extrem wenig System-Ressourcen aus und Veröffentlicht alle 4-8 Monate mal eine "Verbesserung" wobei der alte Schutz durchaus auch mit Tagesaktuellen Bedrohungen zurecht zu kommen scheint.

Das ganze nur mal als kurzer Überblick - genaueres ist halt nur dann Möglich wenn man die Aussage im Opener schlicht konkretisieren würde.

Anhänge

Zuletzt bearbeitet:

..

.. - deswegen ja auch der generelle umstieg der spammer auf phishing.. und ransomware gibts doch normalerweise als "videoplayer.exe" oder "flashupdate.exe", d.h. als download von webseiten und nicht direkt per email (allein schon weil die allermeisten größeren mailanbieter sowas schon serverseitig rausfiltern)..

- deswegen ja auch der generelle umstieg der spammer auf phishing.. und ransomware gibts doch normalerweise als "videoplayer.exe" oder "flashupdate.exe", d.h. als download von webseiten und nicht direkt per email (allein schon weil die allermeisten größeren mailanbieter sowas schon serverseitig rausfiltern)..