Guten Abend.

Ich hab ein spezielles Problem.

Mein Router ist 'ne Fritzbox. Dann hab ich noch 'ne NAS, die als DHCP-Server fungiert. Verwendetes Subnet ist 192.168.109.0/24.

Jetzt ist mein HTPC sowohl über Wlan als auch über Powerline angeschlossen, da beide Übertragungswege relativ unzuverlässig sind bei größeren Datenmengen. Und da wird's jetzt komisch:

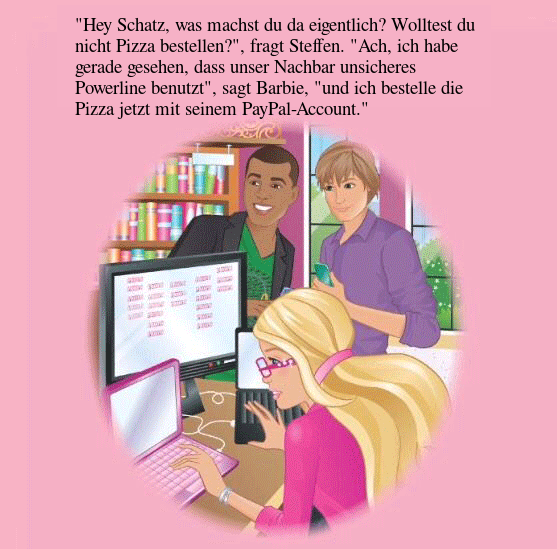

Ok, soweit so schlecht. Anscheinend ist mein Nachbar Kundebei der Telekom und benutzt ebenfalls Powerlan. Kann ich das irgendwie unterbinden?

Powerlan ist

Ich hab ein spezielles Problem.

Mein Router ist 'ne Fritzbox. Dann hab ich noch 'ne NAS, die als DHCP-Server fungiert. Verwendetes Subnet ist 192.168.109.0/24.

Jetzt ist mein HTPC sowohl über Wlan als auch über Powerline angeschlossen, da beide Übertragungswege relativ unzuverlässig sind bei größeren Datenmengen. Und da wird's jetzt komisch:

Code:

ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP group default qlen 1000

link/ether 00:01:2e:37:50:2e brd ff:ff:ff:ff:ff:ff

inet 192.168.2.101/24 brd 192.168.2.255 scope global dynamic eth0

valid_lft 1810604sec preferred_lft 1810604sec

3: wlan0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP group default qlen 1000

link/ether e0:b9:a5:65:fc:55 brd ff:ff:ff:ff:ff:ff

inet 192.168.109.29/24 brd 192.168.109.255 scope global dynamic wlan0

valid_lft 604522sec preferred_lft 604522sec

Code:

cat /etc/resolv.conf

nameserver 192.168.2.1

search SpeedportNEO09012801000249

Code:

nmap -T4 -A -v 192.168.2.1

...

MAC Address: 94:4A:0C:8B:96:30 (Sercomm)

Device type: general purpose

Running: Linux 2.6.X|3.X

OS CPE: cpe:/o:linux:linux_kernel:2.6 cpe:/o:linux:linux_kernel:3

OS details: Linux 2.6.32 - 3.10

Uptime guess: 16.952 days (since Wed Nov 2 20:24:42 2016)

Network Distance: 1 hop

TCP Sequence Prediction: Difficulty=260 (Good luck!)

IP ID Sequence Generation: All zeros

TRACEROUTE

HOP RTT ADDRESS

1 6.23 ms speedport.ip (192.168.2.1)Ok, soweit so schlecht. Anscheinend ist mein Nachbar Kundebei der Telekom und benutzt ebenfalls Powerlan. Kann ich das irgendwie unterbinden?

Powerlan ist

You do not have permission to view link please Anmelden or Registrieren

. An den Dingern kann ich eigentlich nichts konfigurieren.