huberinfo

Ruhe in Frieden

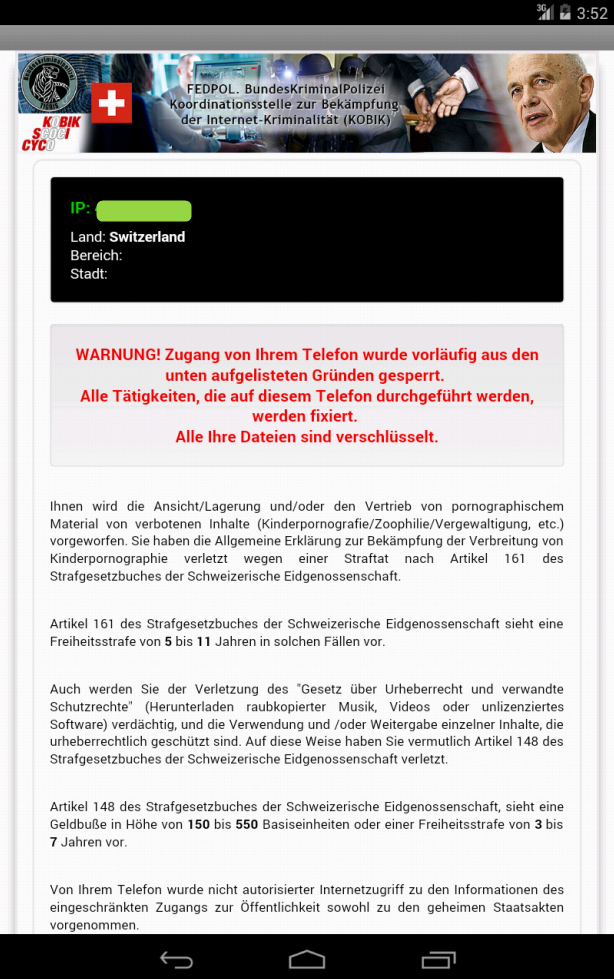

Kriminelle versuchen mit einem Trojaner Android Benutzer zu erpressen.

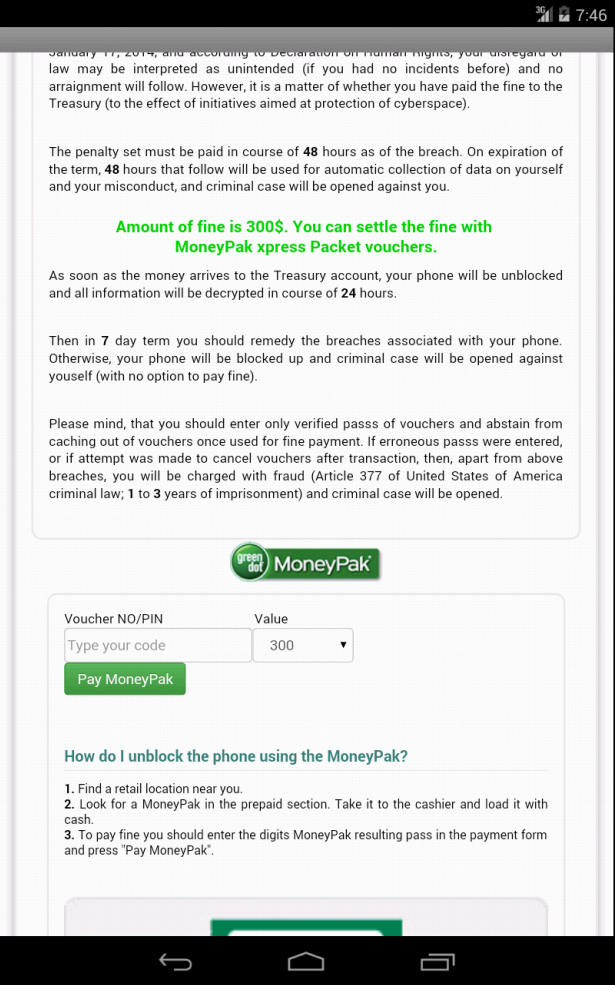

Gegen ein Lösegeld von 300 Doller soll das blockierte Smartphone wieder entsperrt werden.

Laut Bitdefender blockiert der Trojaner den HomeScreen.

Zwar kann man ihn mit einem Klick auf den HomeButton zur Seite schieben, doch nach fünf Sekunden schiebt er sich wieder in den Vordergrund.

Verbreitung:

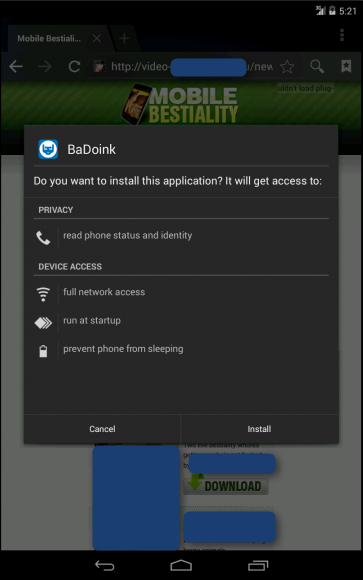

- über Porno-Webseiten

Werden diese mit dem Smartphone besucht, soll ein zu installierender Videoplayer einen vermeintlichen Premiumzugang zu den Pornos ermöglichen.

Der angebliche Videoplayer (Dateiendung .apk) wird zwar automatisch heruntergeladen, muss aber noch vom User installiert werden!!

(Das Smartphone muss Apps aus unbekannten Quellen in den Einstellungen aktiviert haben)

Trojaner Name: Koler.A

Lösegeld:

über Paysafecard oder uKash

Der Trojaner nutzt GPS und W-Lan um den genauen Standort des Benutzers (passende IP-Adresse und Stadt) in die Warnmeldung einzufügen und so in der jeweiligen Landessprache den User anzusprechen!

Weitere Links:

- http://www.pcwelt.de/news/Fiese_App_erpresst_Android-Nutzer-Android.Trojan.Koler.A-8702795.html

- http://tarifetarife.de/news/KolerA-Erpressungstrojaner-erreichen-Android-Smartphones-439/

Bilder:

Quelle:

http://malware.dontneedcoffee.com/

Gegen ein Lösegeld von 300 Doller soll das blockierte Smartphone wieder entsperrt werden.

Laut Bitdefender blockiert der Trojaner den HomeScreen.

Zwar kann man ihn mit einem Klick auf den HomeButton zur Seite schieben, doch nach fünf Sekunden schiebt er sich wieder in den Vordergrund.

Verbreitung:

- über Porno-Webseiten

Werden diese mit dem Smartphone besucht, soll ein zu installierender Videoplayer einen vermeintlichen Premiumzugang zu den Pornos ermöglichen.

Der angebliche Videoplayer (Dateiendung .apk) wird zwar automatisch heruntergeladen, muss aber noch vom User installiert werden!!

(Das Smartphone muss Apps aus unbekannten Quellen in den Einstellungen aktiviert haben)

Trojaner Name: Koler.A

Lösegeld:

über Paysafecard oder uKash

Laut "Ars Technica" sind binnen der ersten sechs Stunden, die sich der Schädling im Umlauf befand, mindestens 68 Menschen auf diesen Trick hereingefallen - die Mehrheit davon in den Vereinigten Arabischen Emiraten. Doch auch sechs Deutsche sind unter den Betrugsopfern.

Der Trojaner nutzt GPS und W-Lan um den genauen Standort des Benutzers (passende IP-Adresse und Stadt) in die Warnmeldung einzufügen und so in der jeweiligen Landessprache den User anzusprechen!

http://www.spiegel.de/netzwelt/web/...a-blockiert-android-smartphones-a-968001.htmlKoler.A kann unter günstigen Bedingungen einfach vom Handy entfernt werden.

Ein Analyst des IT-Sicherheitsunternehmens Bitdefender erklärte, er habe den Schädling von einem Handy entfernt, indem er binnen der fünf Sekunden, die man nach dem Drücken des Home-Buttons Zeit hat, die entsprechende App ausgewählt und auf das Papierkorb-Symbol gezogen hat.

Das funktioniert freilich nur, wenn die App auf der ersten Seite der App-Liste steht, also nur, wenn man sehr wenige Apps auf seinem Handy installiert hat.

Weitere Links:

- http://www.pcwelt.de/news/Fiese_App_erpresst_Android-Nutzer-Android.Trojan.Koler.A-8702795.html

- http://tarifetarife.de/news/KolerA-Erpressungstrojaner-erreichen-Android-Smartphones-439/

Bilder:

Quelle:

http://malware.dontneedcoffee.com/

Zuletzt bearbeitet:

...ein kleiner eingebauter Scherz

...ein kleiner eingebauter Scherz